Icke Bitvis XOR nyfikenhet för kryptering

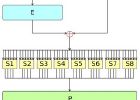

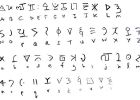

Jag letade på Internet för en sträng baserade XOR funktion och jag kunde inte komma med något. Det fanns människor som söker men många "experter" hävdade att det var något sådant. Jag bestämde mig att ta det på mig att se om de var korrekt eller...