Kanske FORTH med Opto22 PAC och Linux (2 / 4 steg)

Steg 2:

LADDA NER PROGRAM.

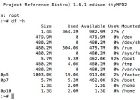

Det första steget för en närmar sig till en alternativ programmeringsverktyg, är att veta hur den ursprungliga ansökningen hämta ett redan skapade program. En enkel blink ansökan användes och hur ansökan talar med PAC analyserades med Wireshark. Efter nedladdning många olika program, upptäcktes händelsen sekvensen:

- En F (Handshake?) kommandon skickas

AcquireLC (Session lås kommando?) skickas (förmodligen att undvika andra program tillgång till PAC vid nedladdning)

.crn1 filen skickas rad för rad

.crn2 filen skickas rad för rad

.CCD aktivitetsfiler skickade rad för rad

.crn3 filen skickas rad för rad

DATUMSTÄMPEL skickas (kontroll strategi fil senaste ändringsdatum)

TIMESTAMP skickas (kontroll strategi fil senaste ändringstid)

CRCSTAMP skickas (verkar som 00112233445566778899AABBCCDDEEFF värde betyder: "ignorera" eller "inte använder" CRC)

MAKECHECK, KLART. RASTER, [ABORTERA (sista kommandon?) skickas

ReleaseLC (Session låsa upp befalla?) skickas

Det finns också ett par ytterligare kommandon som få PAC info (tillgängligt minne, fel, etc), stoppa program, starta programmet, radera program, etc. som var undersökt och genomförs! En python app som heter O22termeng utvecklades, kan ladda ner program till PAC och skicka nämnda kommandon